-

Dez Truques Explosivos de Linha de Comandos Linux que Todo Profissional Intermédio Precisa de Dominar

Uma colectânea explosiva de truques Linux pensados para elevar qualquer utilizador intermédio ao próximo nível, com comandos práticos e técnicas que transformam o terminal numa ferramenta imbatível.

-

Apague Todo o Histórico da Google em Todos os Dispositivos — Agora!

Descubra como apagar todo o histórico da Google em todos os dispositivos, proteger a sua…

-

Revela o Segredo Explosivo para Sites Ultra-Rápidos: Elimina Para Sempre os Ecrãs de Carregamento!

Descobre a estratégia chocante que transforma sites lentos em máquinas de carregamento instantâneo. Um truque…

-

CHOCANTE! Descubra Como Evitar que Hackers Espiem as Suas Comunicações Online – O Guia DEFINITIVO Contra Ataques Man-in-the-Middle!

Ataques MITM são ameaças silenciosas mas devastadoras. Descubra as técnicas mais eficazes para blindar as…

-

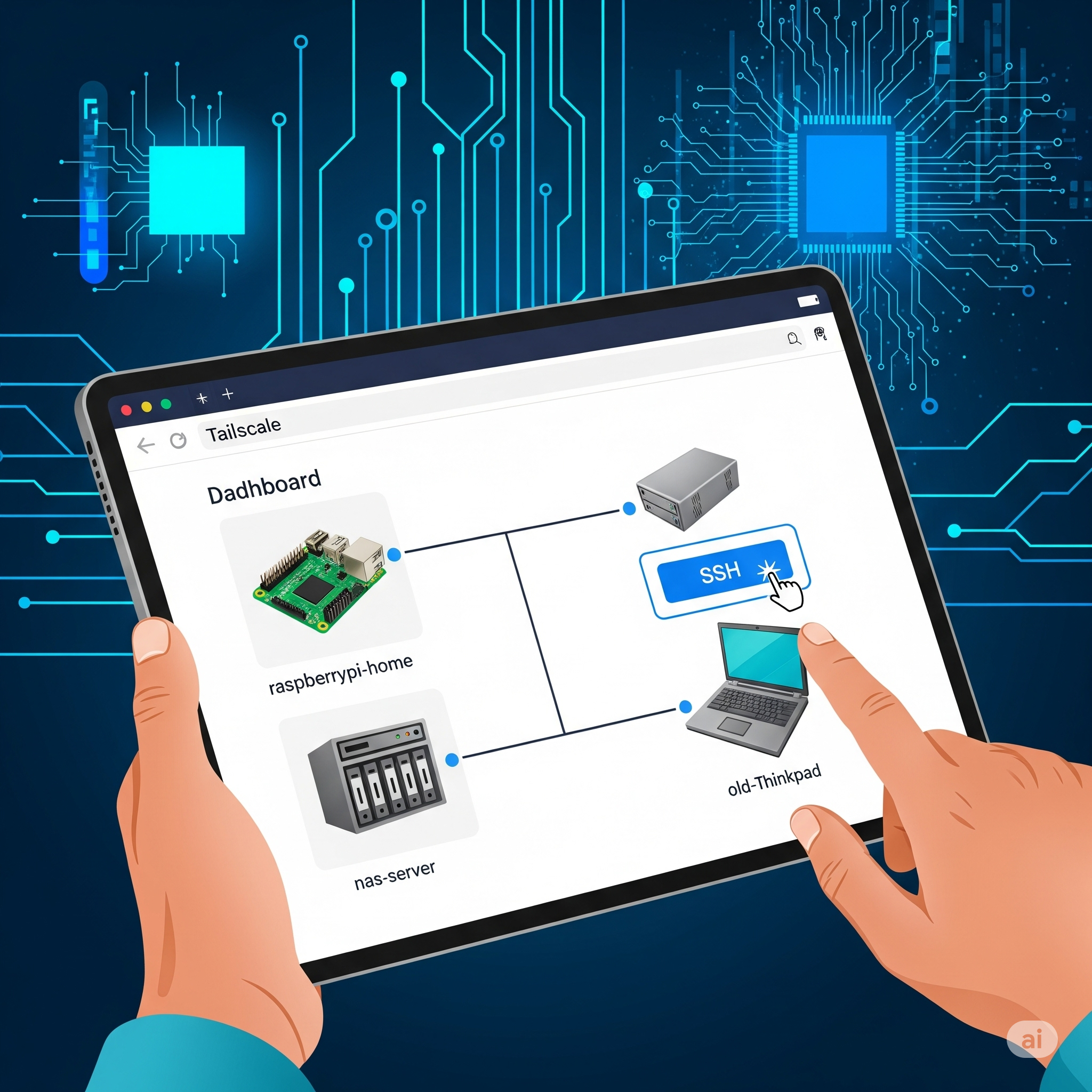

A Revolução Silenciosa do SSH: A Forma Mais Inteligente (e Preguiçosa) de Aceder aos Seus Dispositivos à Distância

Descubra como o Tailscale SSH transforma o acesso remoto aos seus dispositivos numa experiência sem…

Útimos Artigos

-

BETA ABERTA DE BATTLEFIELD 6: REVELADOS OS REQUISITOS DE SISTEMA PARA PC – PREPARA-TE PARA A GUERRA TOTAL!

A EA DICE lança a Beta Aberta de Battlefield 6 com requisitos de sistema específicos…

-

A Revolução Silenciosa do SSH: A Forma Mais Inteligente (e Preguiçosa) de Aceder aos Seus Dispositivos à Distância

Descubra como o Tailscale SSH transforma o acesso remoto aos seus dispositivos numa experiência sem…

-

Senadores dos EUA Declaram Guerra Total à Pirataria com Projeto “Block BEARD” que Pode Mudar a Internet para Sempre

Senadores dos EUA lançam um novo e explosivo projeto de lei, o Block BEARD, com…

-

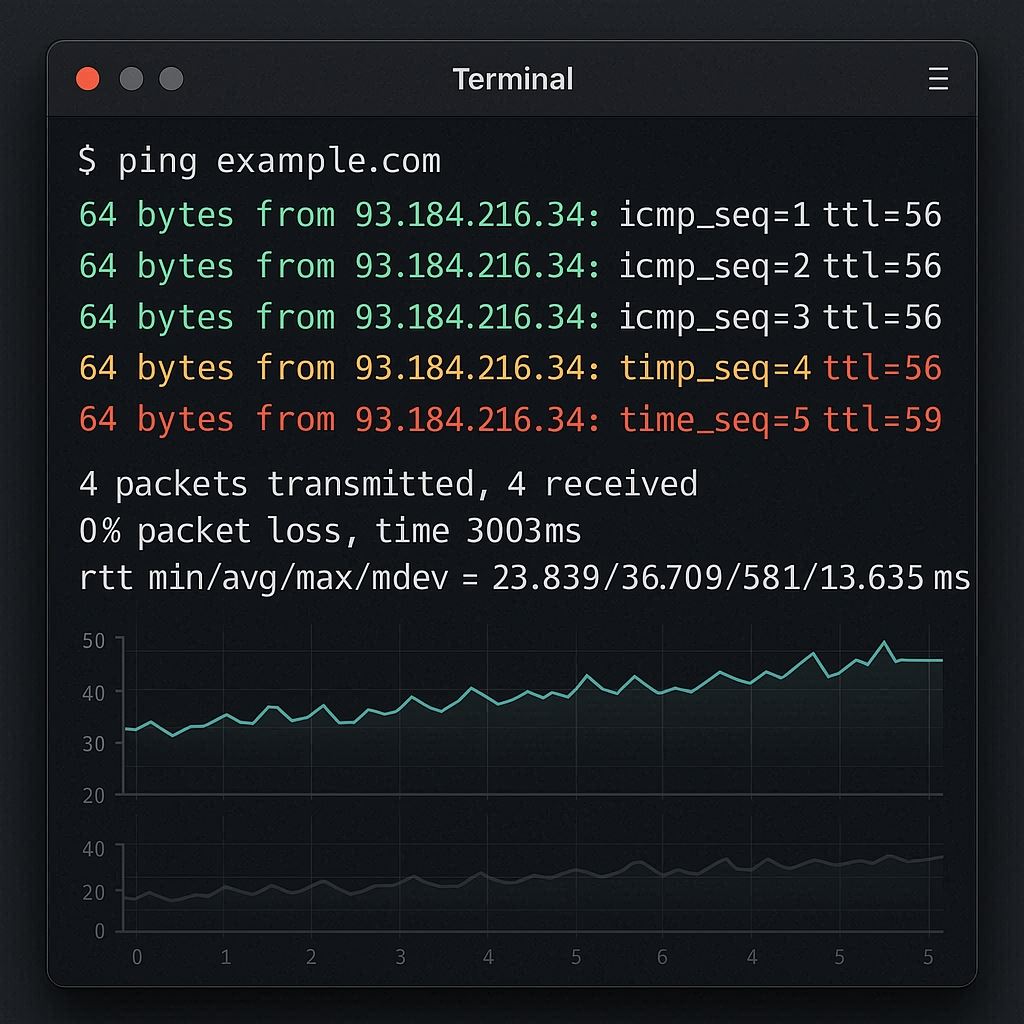

⚡ Domine o ping no Linux: Testes de Rede com Precisão Cirúrgica e Performance Máxima!

Domine o comando ping no Linux com exemplos reais, opções avançadas e ferramentas alternativas para…

-

2FAuth: A Revolução Definitiva na Gestão dos Códigos de Autenticação 2FA — Nunca Mais Perca o Acesso às Suas Contas!

Descubra o 2FAuth, a aplicação web auto-hospedada que transforma a forma como gere os seus…

-

Descubra Onde Foi Tirada Qualquer Foto com uma Incrível Ferramenta de Geolocalização por IA: GeoSpy

GeoSpy é uma ferramenta em Python alimentada pela IA Gemini da Google, capaz de identificar…

-

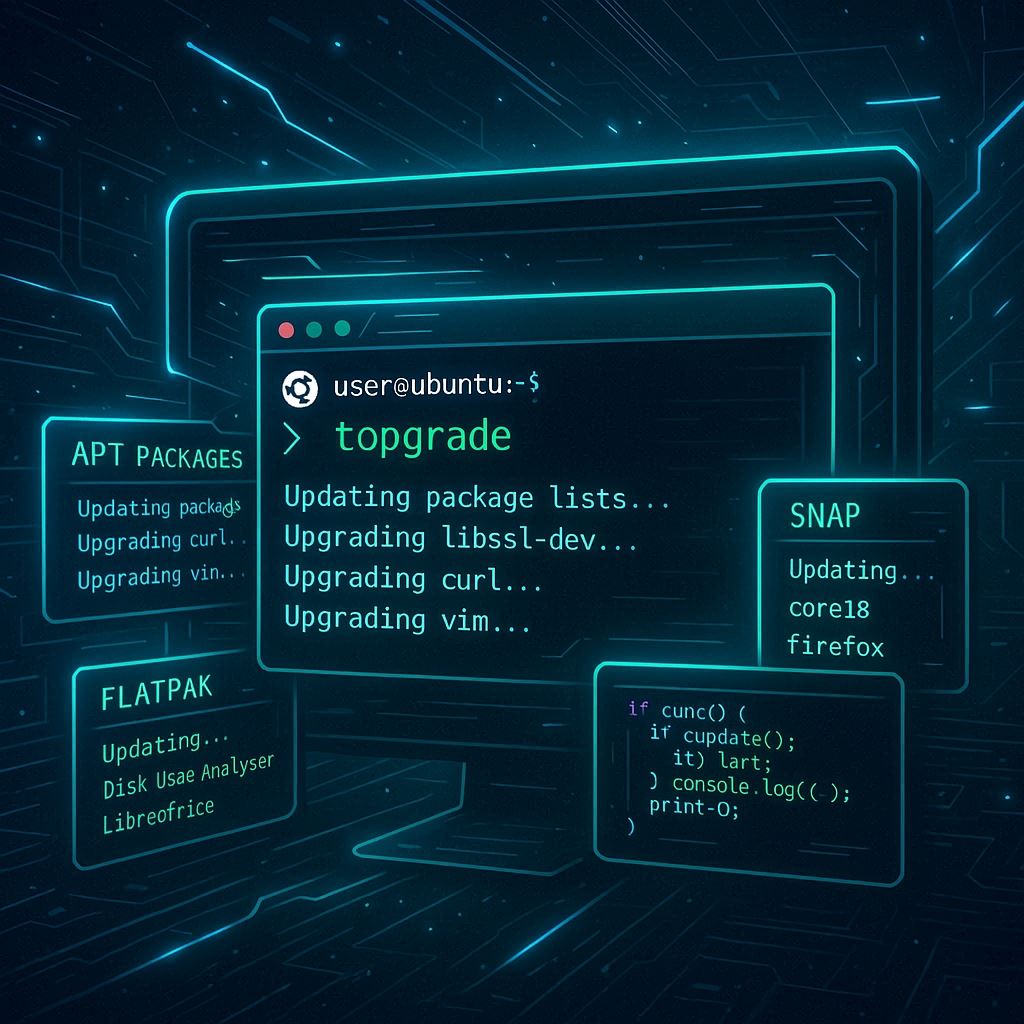

Este comando revoluciona as actualizações no Ubuntu – Instale tudo com apenas uma linha!

Descobre como uma simples ferramenta pode revolucionar a forma como actualizas o Ubuntu. Com um…

-

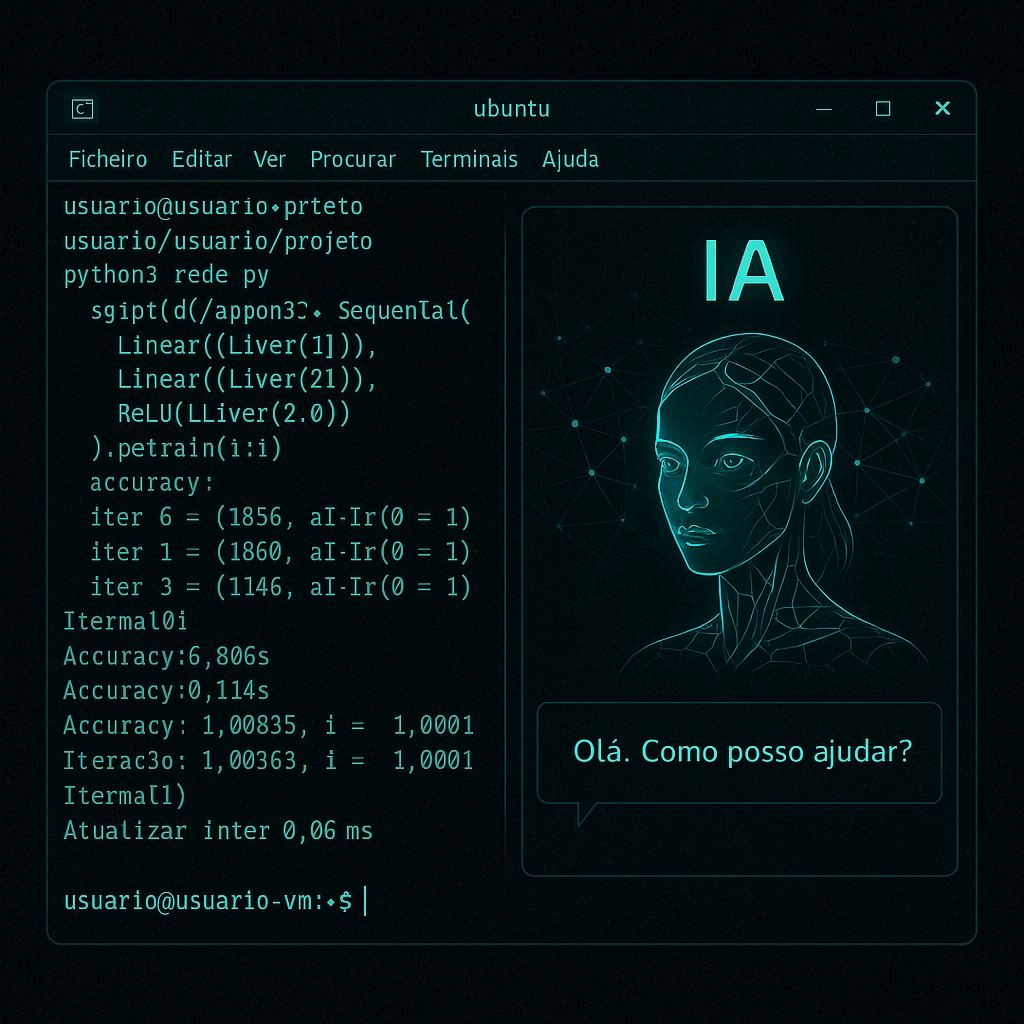

Instala Já o Gemini CLI no Ubuntu e Desbloqueia o Poder da Inteligência Artificial no Teu Terminal

Descobre como instalar e usar o Gemini CLI da Google no Ubuntu para trazer IA…

Tutoriais

-

Transforme o Seu Velho PC Num Servidor Web Linux Poderoso – Guia Completo Passo-a-Passo!

Dê nova vida ao seu velho computador ao transformá-lo num servidor web Linux funcional. Aprenda…

-

Instalação de Pacotes RPM no Debian 12, 11 ou 10: O Guia Absolutamente Essencial que Está a Ser Escondido de Si!

Descubra como instalar pacotes RPM em Debian 12, 11 ou 10 utilizando a poderosa ferramenta…

-

VPN Sem Complicações: Configure WireGuard em Minutos com WG-Easy!

Configure a sua própria VPN em minutos com o poder do WireGuard e a simplicidade…

-

Proteja o Seu VPS Contra Hackers — Truques Rápidos Que os Cibercriminosos ODEIAM! 🔥

Descubra como blindar o seu VPS contra hackers em menos de 10 minutos com técnicas…

-

Port Mapping no Docker: O Guia Explosivo que Todo Dev Precisa Ler AGORA!

Domina a arte de mapear portas em Docker e Docker Compose com este guia explosivo!…