Artigos

-

2FAuth: A Revolução Definitiva na Gestão dos Códigos de Autenticação 2FA — Nunca Mais Perca o Acesso às Suas Contas!

Descubra o 2FAuth, a aplicação web auto-hospedada que transforma a forma como gere os seus…

-

Descubra Onde Foi Tirada Qualquer Foto com uma Incrível Ferramenta de Geolocalização por IA: GeoSpy

GeoSpy é uma ferramenta em Python alimentada pela IA Gemini da Google, capaz de identificar…

-

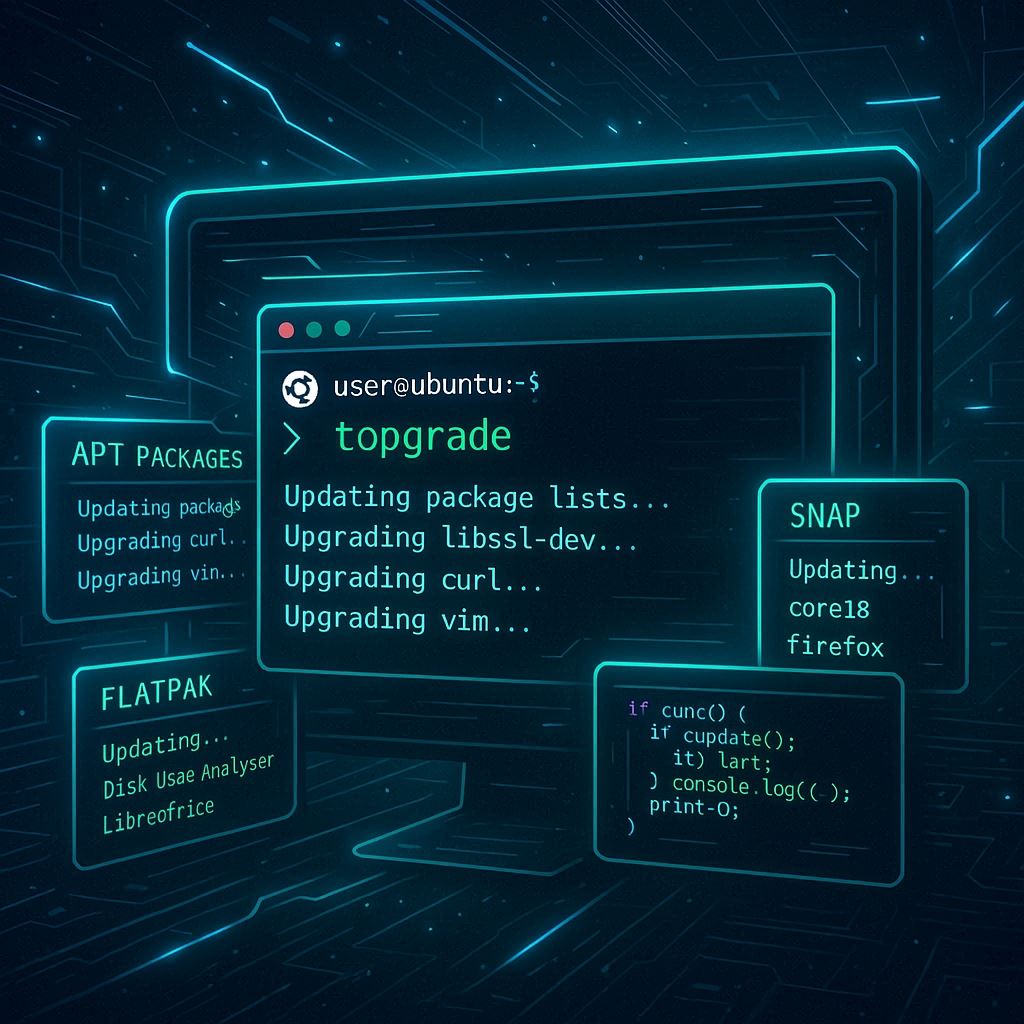

Este comando revoluciona as actualizações no Ubuntu – Instale tudo com apenas uma linha!

Descobre como uma simples ferramenta pode revolucionar a forma como actualizas o Ubuntu. Com um…

-

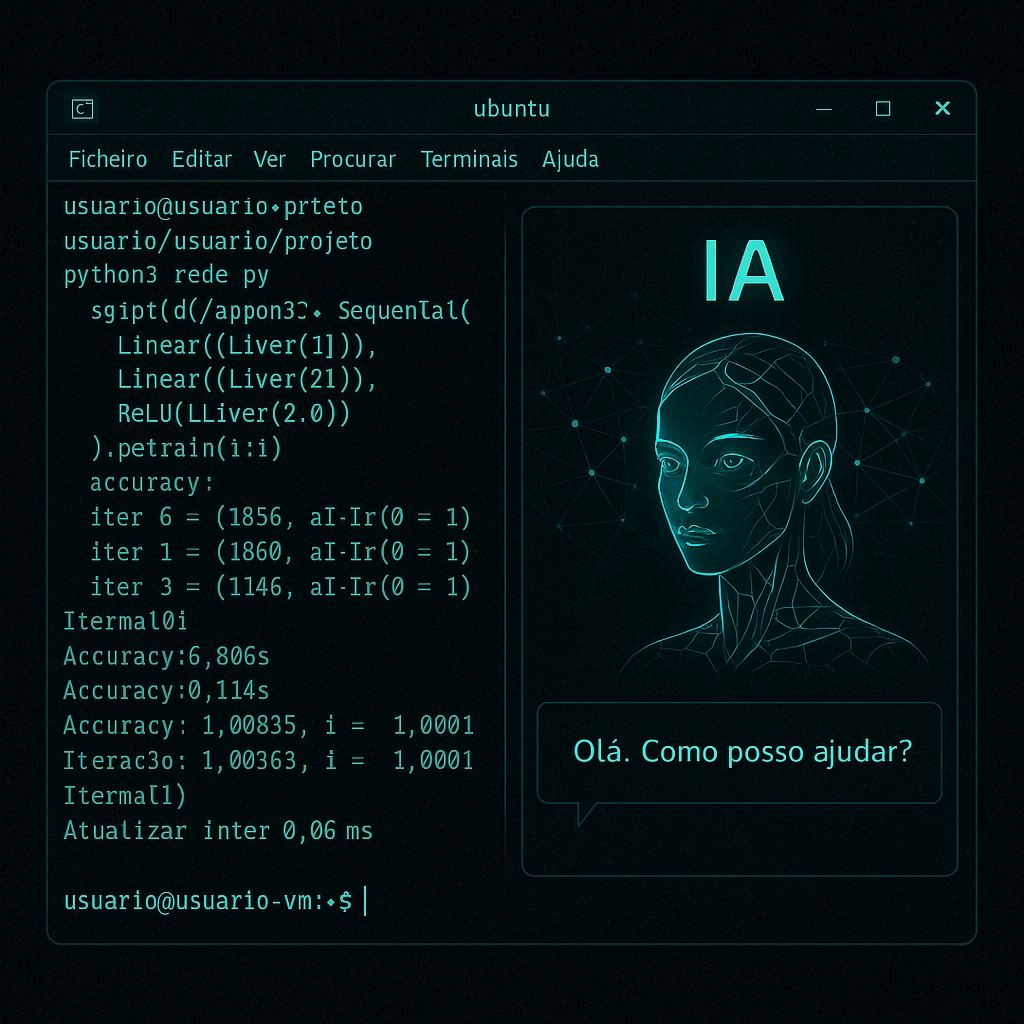

Instala Já o Gemini CLI no Ubuntu e Desbloqueia o Poder da Inteligência Artificial no Teu Terminal

Descobre como instalar e usar o Gemini CLI da Google no Ubuntu para trazer IA…

-

Linux 6.16 CHEGA com Aceleração de OpenVPN, Paginação a 5 Níveis e Inovações IMPERDÍVEIS!

O Linux 6.16 chegou com uma dose massiva de melhorias em performance, segurança e compatibilidade.…

-

OpenAI Revoluciona com o ChatGPT Agent: Inteligência Artificial que Assume o Controlo Total das Tarefas no Teu Computador

A OpenAI lançou o ChatGPT Agent, uma poderosa IA que executa tarefas complexas no computador…

-

Prolongar o Suporte do Windows 10 por Mais um Ano: O Guia Que a Microsoft Não Quer Que Saiba

Milhões de utilizadores do Windows 10 podem agora prolongar o suporte do sistema operativo até…

-

Plasma Bigscreen Renasce das Cinzas com Interface Explosiva para TVs – KDE Revoluciona Mais Uma Vez!

O Plasma Bigscreen regressa em grande estilo com uma interface moderna e otimizada para televisores.…

-

Migração de Windows Para Linux

Uma nova ferramenta promete facilitar a migração de milhões de utilizadores do Windows 10 para…

-

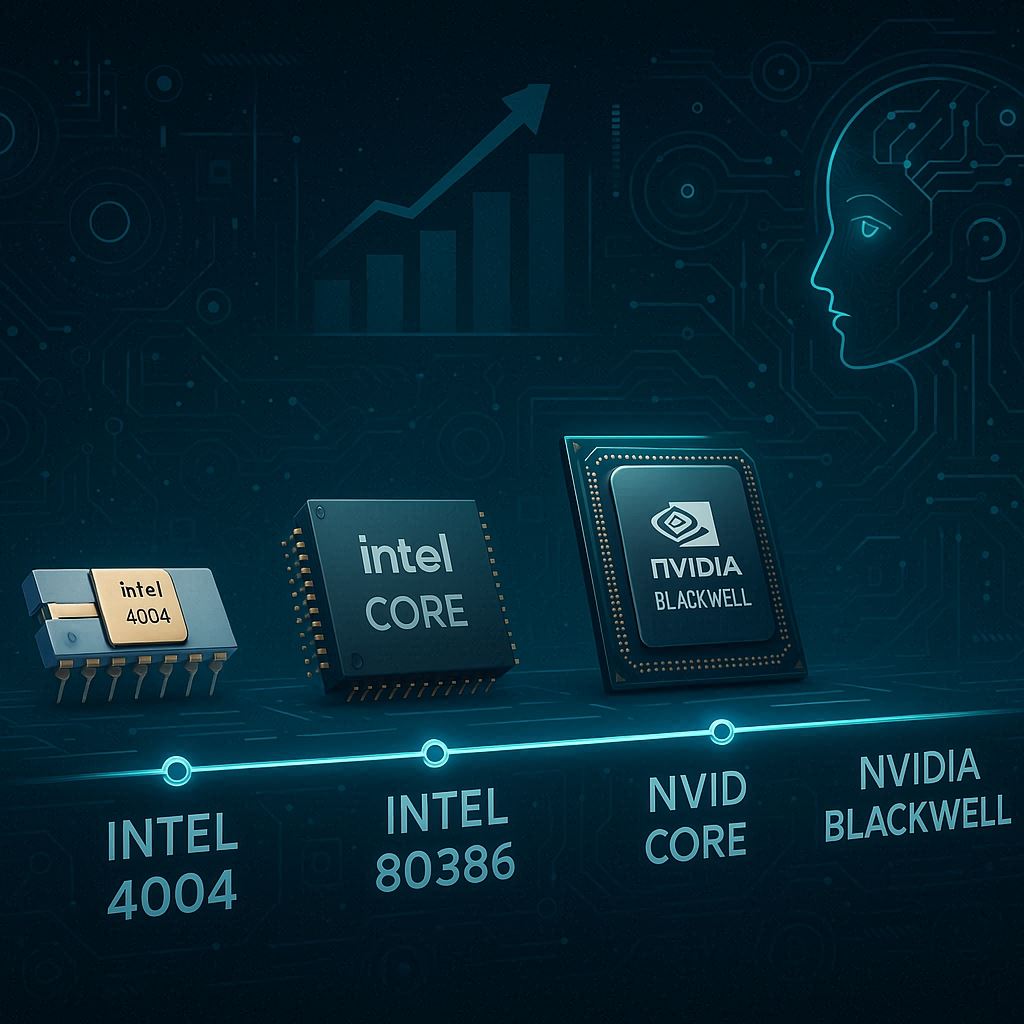

Explosão Tecnológica: Computadores Aumentaram 217 Milhões de Vezes em Potência em Apenas 50 Anos — Da Intel 4004 ao Superchip NVIDIA Blackwell

Em cinco décadas, os computadores aumentaram 217 milhões de vezes em performance, do Intel 4004…

-

Git e GitHub Os Comandos que Todo Desenvolvedor Precisa Saber

Cheatsheet definitivo com os comandos Git e GitHub mais importantes para quem desenvolve software. Aprende…

-

Ferramenta Grátis Autoswagger Revela Falhas Críticas em APIs que Hackers Adoram Explorar

Em 2025, APIs continuam a ser a porta de entrada favorita dos hackers. A ferramenta…