Categoria: Artigos

-

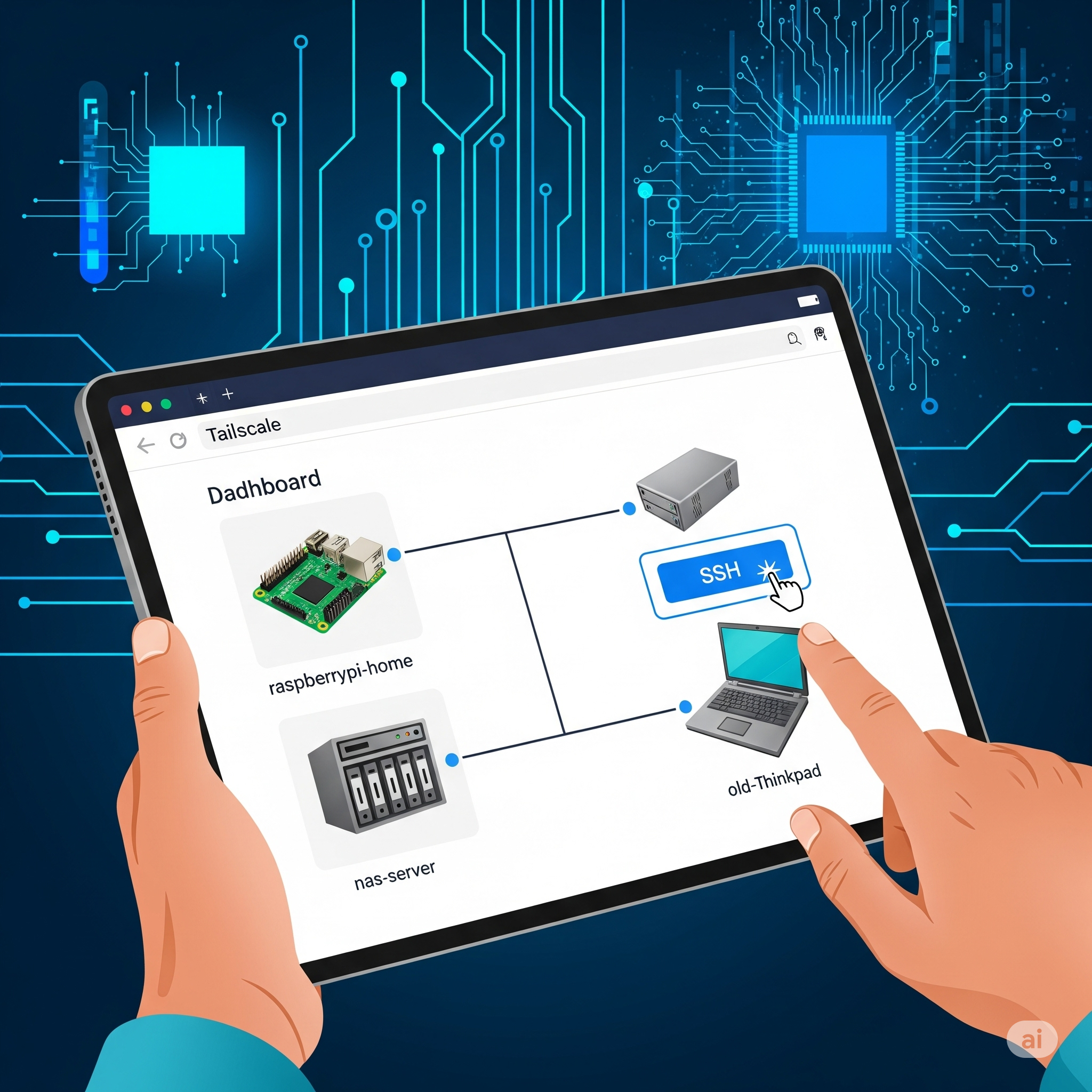

A Revolução Silenciosa do SSH: A Forma Mais Inteligente (e Preguiçosa) de Aceder aos Seus Dispositivos à Distância

Descubra como o Tailscale SSH transforma o acesso remoto aos seus dispositivos numa experiência sem…

-

2FAuth: A Revolução Definitiva na Gestão dos Códigos de Autenticação 2FA — Nunca Mais Perca o Acesso às Suas Contas!

Descubra o 2FAuth, a aplicação web auto-hospedada que transforma a forma como gere os seus…

-

Prolongar o Suporte do Windows 10 por Mais um Ano: O Guia Que a Microsoft Não Quer Que Saiba

Milhões de utilizadores do Windows 10 podem agora prolongar o suporte do sistema operativo até…

-

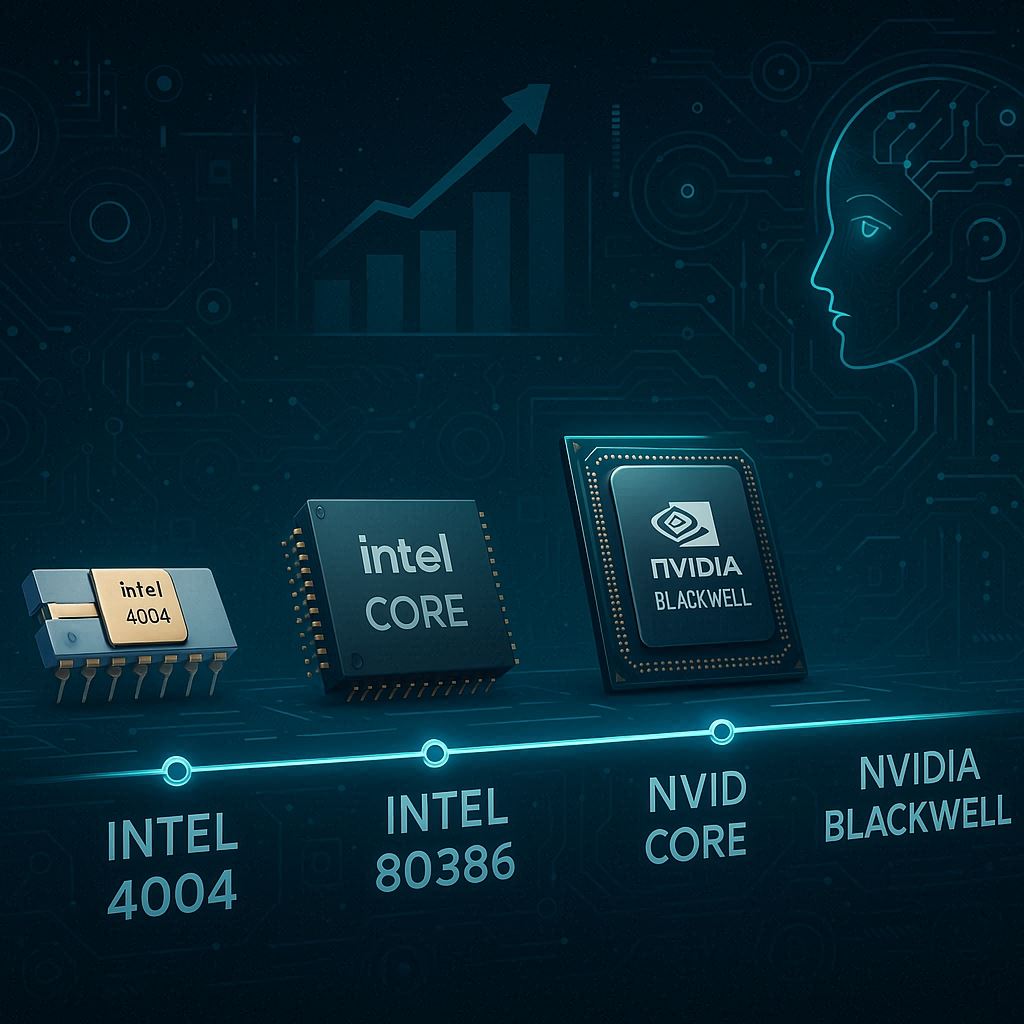

Explosão Tecnológica: Computadores Aumentaram 217 Milhões de Vezes em Potência em Apenas 50 Anos — Da Intel 4004 ao Superchip NVIDIA Blackwell

Em cinco décadas, os computadores aumentaram 217 milhões de vezes em performance, do Intel 4004…

-

Git e GitHub Os Comandos que Todo Desenvolvedor Precisa Saber

Cheatsheet definitivo com os comandos Git e GitHub mais importantes para quem desenvolve software. Aprende…

-

Ferramenta Grátis Autoswagger Revela Falhas Críticas em APIs que Hackers Adoram Explorar

Em 2025, APIs continuam a ser a porta de entrada favorita dos hackers. A ferramenta…

-

Como Importar Dados de PDFs em Segundos!

Importar dados de PDF para Excel nunca foi tão simples! Descubra o método mais rápido…

-

IPS vs VA: O Grande Duelo das Tecnologias de Ecrã — Descobre Qual a Melhor Escolha Para Ti!

IPS ou VA? Descobre qual destas duas tecnologias de ecrã oferece a melhor qualidade de…

-

Resolver DNS 1.1.1.1 da Cloudflare em Colapso: Veja Já as Melhores Alternativas!

O serviço DNS 1.1.1.1 da Cloudflare sofreu uma falha global esta noite, afectando milhares de…

-

Revolução Digital: Como o Universal 2nd Factor (U2F) Está a Transformar a Segurança Online em 2025

O Universal 2nd Factor (U2F) está a revolucionar a autenticação online em 2025. Descubra como…

-

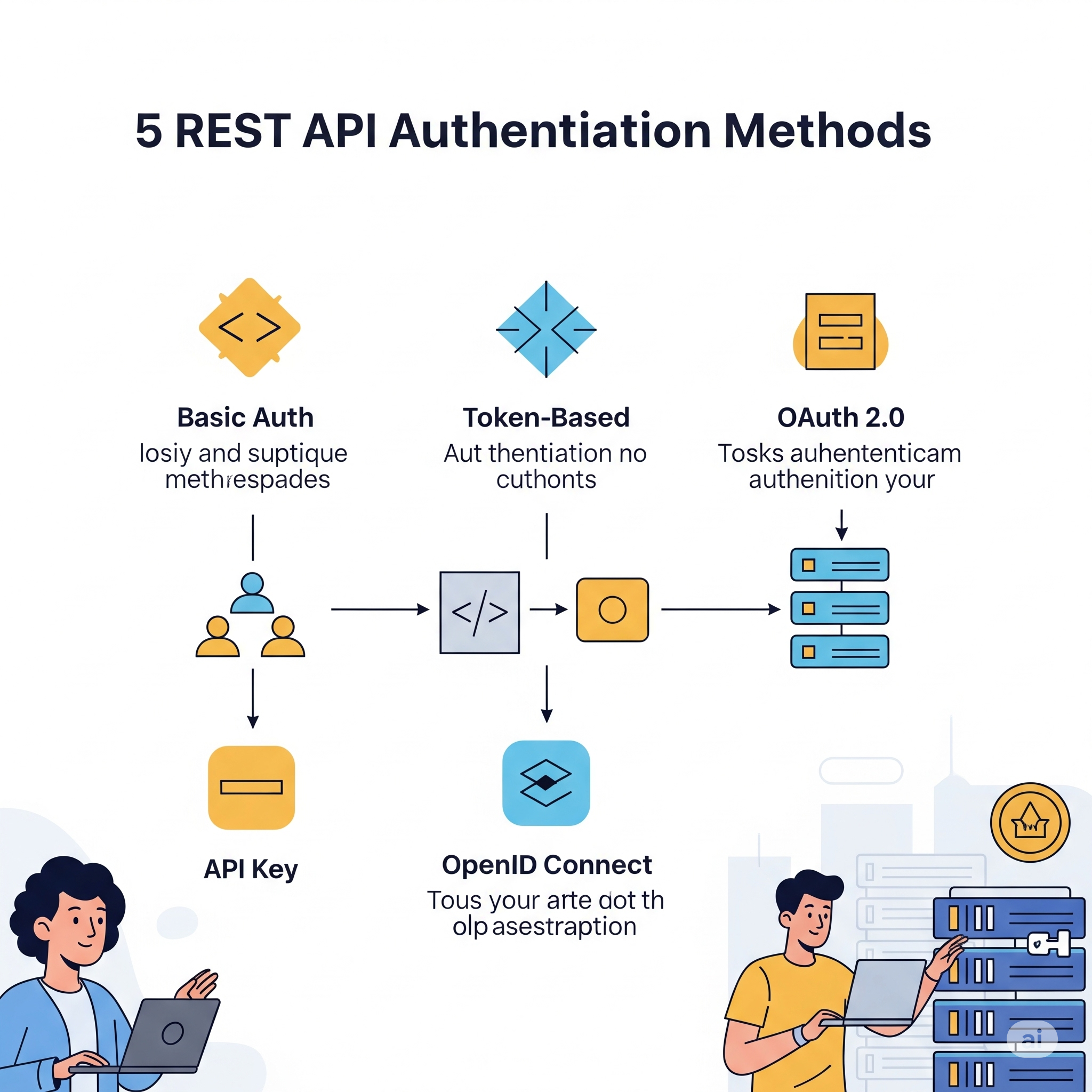

🔥 Métodos de Autenticação REST API Que Todo Programador PRECISA Dominar AGORA! 🔥

Domina os 5 métodos de autenticação REST API mais usados em 2025: de Basic Auth…